Vocus、データセンターセキュリティ調査を開始 – 侵入防止システムに不備

ツイッターでの訴えによる

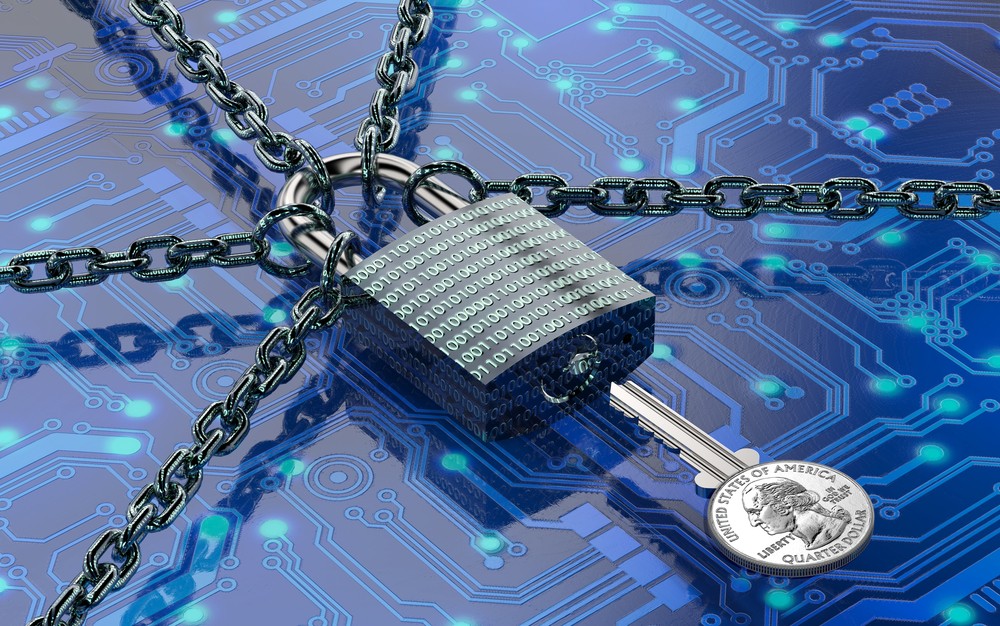

オーストラリアの通信事業社のVocusは、顧客から施設への侵入ゲートがが何ヶ月もの間通過可能であったこととの指摘を受け、ニュージーランドのデータセンターの一カ所でセキュリティ監査を開始しました。

長年データセンターエンジニアとして働き、Maxum Data社CEOであるLiam Farr氏がツイートした動画からは、(デジタルロックで保護されているべき)施設へのドアは押しただけで簡単に開いたことが分かります。これと同様の事態が、施設エントランスでも確認されました。

Farr氏によると、ドアは6ヶ月ほど壊れたままであり、そのような事例が何度も報告されていたといいます。

ツイートが拡散したことにより、Vocus社は調査を進めるとITnews Australiaに語りました。

それと同時に、同社はツイッターで指摘されていた今回の問題について触れ、「DCの安全性は脆弱ではありません。当施設は、2FAカードやバイオメトリクス認証、マントラップエリア、24時間体制の監視を設けており、権限のない者がアクセスしたことはありません。」と、重要視しない意向を示しました。

“データセンターへの侵入方法”

通常、データセンター事業者は、CCTVカメラやフェンス、生体認証ロック、マントラップといった施設に設けられたセキュリティ機能を頻繁にアピールします。

更には、核保存庫だった堅牢な環境にサーバーを収容したり、元軍人を雇ったり、IT機器にファラデーケージを設置することで電磁パルス(EMP)を通さないようにしたりとユニークなサービスを提供する企業もいます。

ちなみにDCDは以前、データセンター事業者がセキュリティ対策を採用する際、「その対策が本当に重要だから」という理由ではなく「それらの実行が比較的容易であるから」という理由で選ぶ可能性を指摘しました。

Vocus社のデータセンターでの事件により、この観点は確証されたようです。

物理的なセキュリティは、コロケーション事業者にとってあまり重要視されていないのです。約6ヶ月間、訪問者はオークランド近郊の7A施設にキーを持たずアクセスし、あるいは警備員と対面することができたのです。(下記参照)

侵入の様子(Twitter)

侵入者はサーバーフロア自体にはアクセスできませんでしたが、同社の見落としによって、従業員が開けたドアを通り制限区域に侵入するありふれた方法も実行が容易だった可能性があります。

コメント ( 0 )

トラックバックは利用できません。

この記事へのコメントはありません。